¿Qué nos deparará la IA? Las seis predicciones de Palo Alto Networks para proteger la nueva economía de la IA en 2026

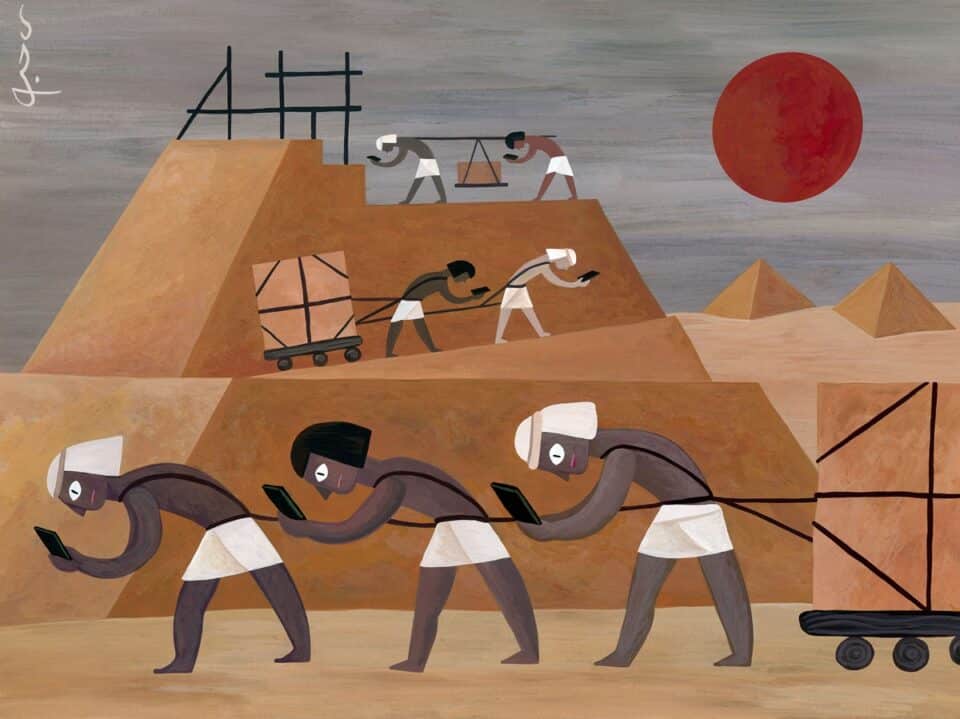

Ilustración: David Vela

Ante ataques a la identidad impulsados por IA, envenenamiento de datos y riesgos cuánticos ¡protección autónoma!

El 99,8 % de de las empresas españolas son pymes (2.942.716). Muchas operan en entornos BYOD, sin equipos dedicados de ciberseguridad.

El 90 % de los empleados utiliza dispositivos personales para acceder a información corporativa, lo que convierte al navegador y a los servicios cloud en su principal superficie de riesgo.

2026 será el año de la IA como modelo económico sistémico, global, nativo, que impulsa la productividad y las operaciones. En 2026, los agentes autónomos de IA redefinirán las operaciones allanando el terreno para cambios profundos en

- identidad

- centro de operaciones de seguridad (SOC)

- computación cuántica

- seguridad de los datos

- navegador

- responsabilidad ejecutiva por el uso indebido de IA

2025 trajo el aumento de mega brechas que dejan fuera de servicio redes empresariales enteras impulsadas por

- vulnerabilidades en la cadena de suministro

- atacantes que alcanzan nuevos niveles de velocidad y sofisticación

Consecuencias

- inactividad operativa

- daños reputacionales

- pérdidas financieras

“La IA redefine el riesgo en ciberseguridad, pero la gran oportunidad sigue estando del lado de quienes protegen»

Wendi Whitmore, Palo Alto Networks

IA, terreno de batalla en 2026

- atacantes: escalar y acelerar las amenazas en una fuerza laboral híbrida: 82 agentes autónomos por cada humano

- defensores: de un enfoque reactivo (bloquear) a uno proactivo (gestión activa y, al mismo tiempo, impulsar la innovación empresarial)

IA y ciberseguridad 2026

- Era del Engaño: La amenaza de la identidad en la IA

Deepfakes de IA impecables y en tiempo real, como suplantaciones del CEO. La mentira, indistinguible de la realidad.

Los agentes autónomos en proporción de identidades máquina-humano de 82 a 1, crean una auténtica crisis de autenticidad.

Una sola orden falsificada puede desencadenar una cascada de acciones automatizadas que erosiona la confianza.

2. Amenaza Interna: Asegurar el agente de IA

Los agentes de IA autónomos:

- cubren el déficit de 4,8 millones de profesionales en ciberseguridad

- acaban con la sobrecarga de alertas

Estos agentes siempre activos y con confianza implícita reciben acceso privilegiado y, en la práctica, las “llaves del reino”.

Los humanos ya no son el objetivo principal de los delincuentes. Se centrarán en comprometer a los poderosos agentes autónomos, transformándolos en un “insider autónomo”.

Solución: herramientas de gobernanza de tipo firewall de IA en tiempo de ejecución.

3. Oportunidad: Resolver el problema de la confianza en los datos

El envenenamiento de datos es la corrupción invisible de los datos de entrenamiento de IA en su origen.

El ataque crea backdoors ocultas y modelos poco confiables, desencadenando “crisis de confianza en los datos”. Los perímetros tradicionales pierden relevancia.

Solución: plataforma unificada que cierre este punto ciego

- Data Security Posture Management (DSPM) y AI Security Posture Management (AI-SPM) para la observabilidad

- agentes en tiempo de ejecución capaces de aplicar firewall as code para proteger de extremo a extremo todo el flujo de datos de IA

4. Mazo Judicial: Riesgo de IA y responsabilidad ejecutiva

La carrera empresarial por obtener ventaja gracias a la IA se estrellará contra la realidad jurídica.

Brecha entre la rápida adopción y una seguridad de IA madura

Solo el 6 % de las organizaciones cuenta con una estrategia avanzada.

OJO a demandas que responsabilizarán personalmente a los directivos por las acciones de una IA descontrolada.

Solución: la IA de ser un asunto de TI a convertirse en un problema crítico de responsabilidad legal para el consejo de administración.

El CIO evoluciona hacia el de habilitador estratégico —o apoyarse en una nueva figura de Chief AI Risk Officer—.

Una plataforma unificada proporciona un gobierno verificable y permite innovar de forma segura.

5. Cuenta Atrás: El imperativo cuántico

“Harvest now, decrypt later” robar ahora, descifrar después

Crisis de inseguridad retroactiva. Los datos robados hoy se convierten en un riesgo futuro.

Solución: La criptografía poscuántica (PQC) exige

- dejar de pensar en una simple actualización puntual

- construir una agilidad criptográfica a largo plazo: adaptar sus estándares criptográficos como una nueva base de seguridad no negociable

6. Conexión: El navegador como espacio de trabajo novedoso

El navegador

- antes: herramienta para sintetizar información

- ahora: plataforma agente capaz de ejecutar tareas. Es el nuevo sistema operativo de la empresa

Riesgo: es la mayor superficie de ataque no protegida: una puerta de entrada de IA que opera con un vacío de visibilidad único. El tráfico generado por IA generativa aumenta el 890 %.

Solución: modelo de seguridad unificado y cloud-native, capaz de aplicar controles coherentes de zero trust y protección de datos en el último milisegundo posible dentro del propio navegador.

La regulación europea y la exposición de las pymes marcan el escenario español

- Trasposición a España de la Directiva NIS2 aún en desarrollo.

- Reglamento DORA del sistema financiero